OSINT là viết tắt của “open source intelligence”, là hoạt động tìm kiếm những thông tin mà bạn có thể truy cập được thông qua những nguồn dữ liệu công khai trên Internet như từ Google, Bing hoặc các công cụ tìm kiếm chuyên sâu. Những pentester sử dụng OSINT để nghiên cứu các mục tiêu hoặc tìm hiểu về các mối đe dọa trên mạng. OSINT là công cụ quan trọng cho cả Red Team và Blue Team. Vậy nên trong bài viết này, mình sẽ giới thiệu cho các bạn top 10 công cụ OSINT hàng đầu dành cho hacker nhé.

Top 10 công cụ OSINT dành cho Hacker

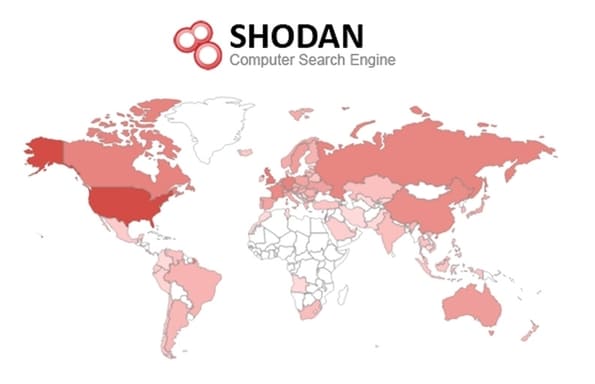

1. Shodan

Shodan là công cụ tìm kiếm các thiết bị mở trên internet, chẳng hạn như máy chủ và thiết bị IoT. Đây là các thiết bị mà bạn có thể truy cập công khai. Nếu thiết bị được kết nối với internet mà không được cấu hình bảo mật cẩn thận, thì bạn có thể tìm thấy thiết bị đó thông qua Shodan.

Phiên bản Shodan miễn phí sẽ giới hạn số lượng kết quả. Vậy nên phiên bản trả phí sẽ hữu ích hơn rất nhiều nếu bạn cần tìm các máy chủ, thiết bị mạng và thiết bị ngoại vi IoT (chẳng hạn như camera).

2. Maltego

Maltego có sẵn trên Windows, Mac và Linux, cho phép người dùng truy cập vào nhiều nguồn dữ liệu cho mục đích OSINT, nghiên cứu dữ liệu và pháp y số. Có hơn 58 nguồn dữ liệu trong Maltego bao gồm Google Maps, AlienVault OTX, ATII Hades Darkweb Intelligence, Blockchain.info, Crowdstrike, VirusTotal,…

Giá trị mà Maltego mang lại cho các bạn không chỉ nằm ở các nguồn dữ liệu khổng lồ mà còn là các mẫu và xu hướng dữ liệu thông qua hình ảnh trực quan. Tất nhiên, tất cả các tính năng của Maltego không phải là miễn phí, nhưng mình nghĩ phiên bản Maltego Community Edition là đủ dùng cho người mới rồi.

3. Google Dorks

Google Dork không phải là một ứng dụng, mà nó là một kỹ thuật sử dụng Google. Mặc dù nó không phải là ứng dụng, nhưng có những nhà phát triển đã phát triển các công cụ phần mềm mã nguồn mở cho Google Dorking mà bạn có thể thử, chẳng hạn như Pagodo và GoogleDorker.

Hầu hết mọi người chỉ nhập các chuỗi từ khoá vào Google, chẳng hạn như “thời tiết Vietnam” hoặc “anonyviet”. Nhưng có một số toán tử tìm kiếm mà bạn có thể sử dụng trong Google. Ví dụ: bạn có thể thử “site:anonyviet.com” để tìm kiếm nội dung trong website anonyviet hoặc sử dụng dấu ngoặc kép xung quanh cụm từ tìm kiếm để chỉ trả về kết quả chứa chính xác từ đó. Bạn có thể xem thêm danh sách các toán tử của Google Dork tại đây.

Rất nhiều trang web được cấu hình bảo mật rất kém. Các bot thu thập dữ liệu của Google truy cập các trang web này để tìm kiếm nội dung. Vì vậy, Google Dorking có thể là một kỹ thuật hữu ích để bạn tìm các dữ liệu như địa chỉ email, thông tin đăng nhập và số điện thoại chưa được bảo mật đúng cách.

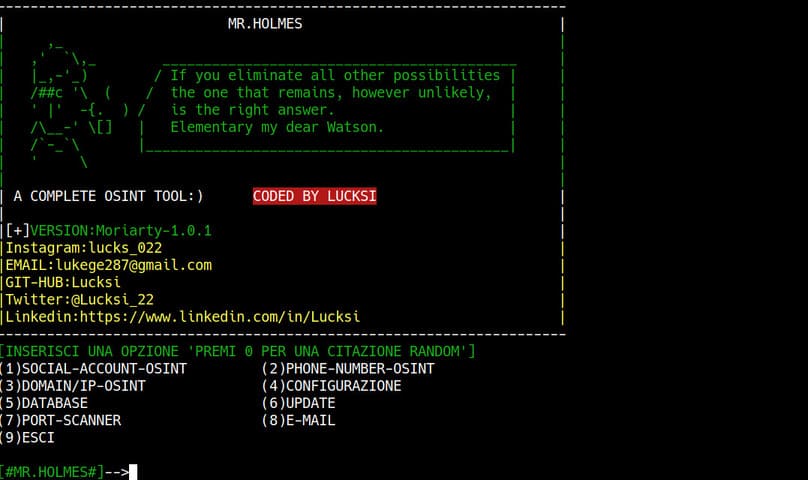

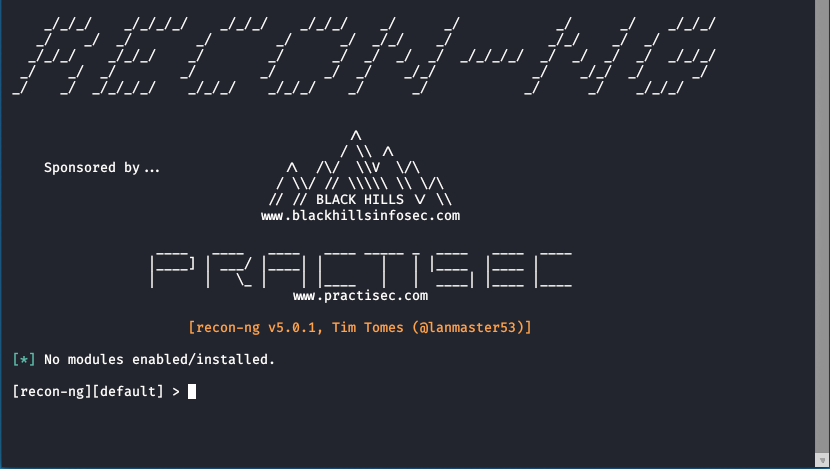

4. Recon-ng

Recon-ng là công cụ trinh sát web mã nguồn mở. Sức mạnh của nó nằm ở việc bạn có thể cài đặt thêm các module vào công cụ này. Nếu bạn sử dụng Recon-ng một cách hiệu quả, bạn có thể tiết kiệm rất nhiều thời gian trong công việc OSINT của mình.

Recon-ng có thể chạy từ terminal. Nếu bạn muốn tăng thêm sức mạnh cho Recon-ng, hãy chọn Marketplace từ menu chính và cài đặt những module bạn muốn.

5. Ahmia.fi

Ahmia.fi là công cụ tìm kiếm dành riêng cho việc tìm kiếm các trang web trên Mạng Tor, mặc dù bản thân công cụ tìm kiếm này có thể truy cập được trên “clearnet”. Nhưng bạn sẽ cần Trình duyệt Tor để mở kết quả tìm kiếm của mình.

Rất nhiều chợ đen và diễn đàn trên Mạng Tor, vì vậy việc sử dụng Ahmia.fi hiệu quả sẽ giúp cho công việc điều tra OSINT của bạn.

6. Wayback Machine

Wayback Machine là một công cụ tìm kiếm của hơn 632 tỷ trang web, gồm rất nhiều trang đã có từ những năm 1990.

Archive.org đang sử dụng Wayback Machine để lưu trữ càng nhiều trang web càng tốt. Bạn cũng có thể sử dụng trang web của họ để lưu trữ các trang web hiện đang trực tuyến theo cách thủ công. Nếu các web này bị xóa hoặc sập, bạn có thể tìm thấy một bản sao của chúng được lưu trữ trong Wayback Machine.

7. theHarvester

theHarvester là công cụ trinh sát mã nguồn mở hữu ích khác mà bạn có thể cài đặt từ GitHub. Nó có thể được sử dụng để thu thập địa chỉ email, máy chủ, tên miền phụ, tên nhân viên và port từ nhiều nguồn công khai khác nhau như công cụ tìm kiếm, PGP và Shodan.

Bạn có thể dễ dàng chạy theHarvester từ dòng lệnh của mình. Công cụ này có một bộ tùy chọn đặc biệt để bạn khám phá dữ liệu trong máy chủ DNS. Máy chủ DNS có rất nhiều thông tin hữu ích vì chúng liên kết tên miền với địa chỉ IP cụ thể.

Một số nguồn dữ liệu mà bạn có thể khám phá cùng với theHarvester gồm LinkedIn, Bing, Google và VirusTotal.

8. TinEye

TinEye là công cụ mạnh mẽ để phân tích hình ảnh. Nếu bạn có một tấm ảnh trên thiết bị của mình, bạn có thể tải nó lên TinEye và xem liệu tấm ảnh đó có đang được sử dụng trên web khác hay không.

Các trường hợp sử dụng cụ thể: Tìm thông tin của người khác từ ảnh chụp của họ, địa điểm chụp bức ảnh hoặc ứng dụng dùng để chụp ảnh.

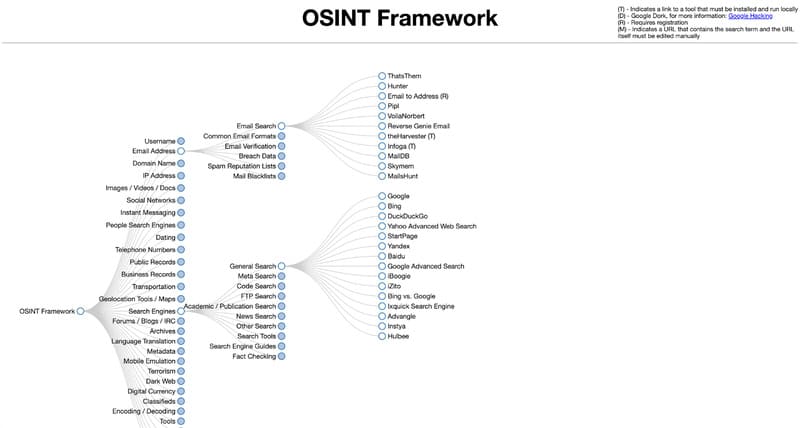

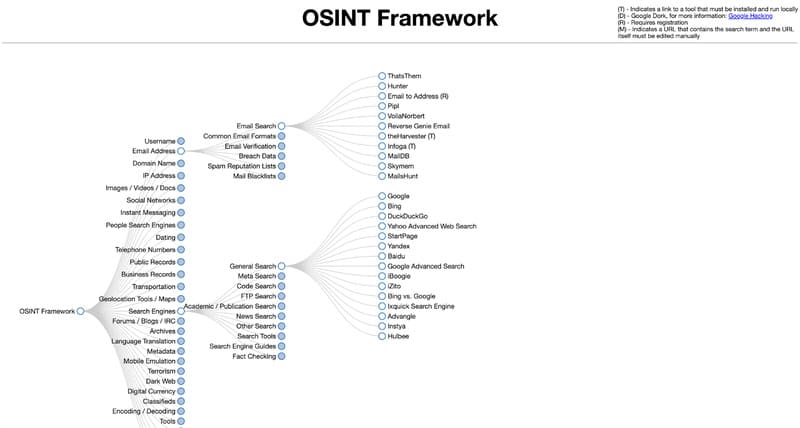

9. OSINT Framework

OSINT Framework là ứng dụng web hoàn hảo nếu bạn không chắc mình sẽ cần sử dụng nguồn dữ liệu OSINT nào để tìm thông tin mình muốn. OSINT Framework cung cấp cho bạn các nguồn dữ liệu tiềm năng mà bạn có thể sử dụng.

Bạn có thể phân tích tệp độc hại, tên người dùng, vị trí địa lý, địa chỉ IP, tên miền, IRC, Dark Web, big data, thông tin về mối đe dọa, số điện thoại hoặc nhiều thông tin khác nữa bằng công cụ này. OSINT Framework có thể là bước đầu tiên trong hành trình OSINT của bạn.

10. Thư viện

Nguồn dữ liệu ngoại tuyến tốt nhất là thư viện. Bạn có thể đến thư viện, hoặc trang web của thư viện có thể giúp bạn trực tiếp tìm thấy thông tin mà bạn đang cần.

Có rất nhiều thông tin chưa được số hoá tại thư viện như tạp chí, báo và danh bạ. Tại Hồ Chí Minh thì bạn có thể đến thư viện Khoa học tổng hợp. Đăng ký thẻ thành viên và bạn có thể ở cả ngày trong thư viện. Mình hay vô đây để chạy deadline nữa đấy :v.

Câu hỏi thường gặp

OSINT là gì và tại sao nó lại quan trọng đối với hacker?

OSINT (Open Source Intelligence) là việc thu thập thông tin từ các nguồn công khai trên internet. Đối với hacker, OSINT giúp nghiên cứu mục tiêu, tìm hiểu mối đe dọa và là công cụ quan trọng cho cả Red Team và Blue Team.

Tôi có cần phải trả phí để sử dụng các công cụ OSINT không?

Một số công cụ OSINT cung cấp phiên bản miễn phí với tính năng hạn chế, trong khi các tính năng nâng cao thường yêu cầu trả phí. Tuy nhiên, nhiều công cụ mã nguồn mở mạnh mẽ và miễn phí hoàn toàn.

Làm thế nào để bắt đầu sử dụng OSINT?

Bạn có thể bắt đầu bằng cách sử dụng các công cụ tìm kiếm như Google Dorks hoặc các công cụ chuyên dụng như Shodan và Maltego (phiên bản cộng đồng). Hãy nhớ tuân thủ luật pháp và đạo đức khi sử dụng OSINT.