Nhà nghiên cứu bảo mật của AdaptiveMobile Security đã phát hiện ra một lỗ hổng nghiêm trọng có thể cho phép Hacker kiểm soát điện thoại di động của bạn chỉ bằng một tin nhắn SMS. Được đặt tên là “SimJacker”, lỗ hổng này nằm trong một phần mềm cụ thể, được gọi là S@T Browser (SIM toolkit), được nhúng trên hầu hết các thẻ SIM được sử dụng rộng rãi bởi các nhà khai thác di động ở ít nhất 30 quốc gia và có thể được khai thác bất kể nạn nhân nào đang sử dụng điện thoại nào.

| Tham gia kênh Telegram của AnonyViet 👉 Link 👈 |

Có điều gì đáng lo ngại không? Một công ty tư nhân làm đã thỏa hiệp với các chính phủ đang khai thác lỗ hổng SimJacker từ ít nhất hai năm qua để thực hiện giám sát mục tiêu đối với người dùng điện thoại di động trên một số quốc gia.

S@T Browser, viết tắt của SIMalliance Toolbox Browser, là một ứng dụng được cài đặt trên nhiều loại thẻ SIM, bao gồm cả eSIM, như một phần của Bộ công cụ SIM (STK) và đã được thiết kế để cho phép các nhà mạng di động cung cấp một số dịch vụ cơ bản, đăng ký và các dịch vụ giá trị gia tăng qua mạng cho khách hàng.

Lỗi bảo mật trên tin nhắn SMS hoạt động như thế nào?

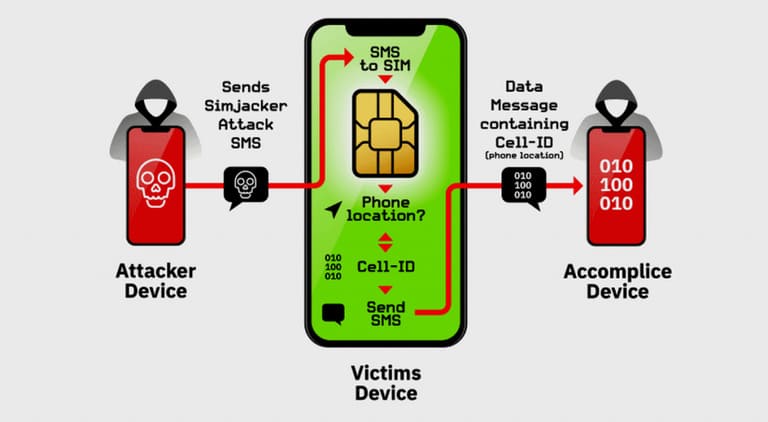

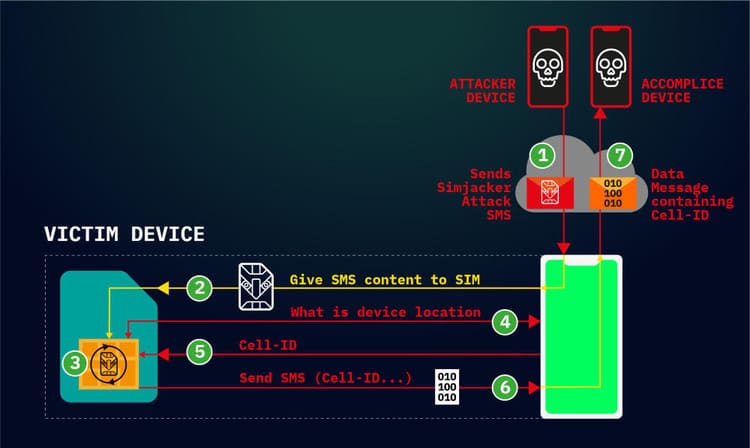

Đây là cách nó hoạt động:

- Kẻ tấn công gửi một SMS đặc biệt, một số mã nhị phân như phần mềm gián điệp trên điện thoại di động nạn nhân.

- Khi nhận được tin nhắn SMS, nạn nhân di động đã bị hack

- Hacker kiểm soát điện thoại di động và có thể thực hiện bất kỳ hành động nào.

- Hacker lấy được thông vị trí thiết bị và những thứ khác như lịch sử cuộc gọi, duyệt web…

- Đây là một lỗ hổng thực thi mã từ xa.

Mặc dù bằng chứng về lỗ hổng dự kiến sẽ được phát hành công khai vào tháng 10 năm nay, các nhà nghiên cứu cho biết họ cho biết lỗ hổng SMS này ảnh hưởng đến tất cả thiết bị hầu như tất cả các nhà sản xuất như: Apple, ZTE, Motorola, Samsung, Google, Huawei và thậm chí các thiết bị IoT có thẻ SIM.

Theo các nhà nghiên cứu, tất cả các nhà sản xuất và mẫu điện thoại di động đều dễ bị tấn công bởi SimJacker vì lỗ hổng này khai thác công nghệ kế thừa được gắn trên thẻ SIM, thông số kỹ thuật chưa được cập nhật kể từ năm 2009, có khả năng gây rủi ro cho hàng tỷ người.

Theo Ethical hacking – Viện An ninh mạng quốc tế, lỗ hổng gây mất an ninh thông tin cho hàng tỷ người đang sử dụng điện thoại di động trên thế giới.

Hacker có thể khai thác lỗ hổng để:

- Truy xuất thông tin vị trí và IMEI của thiết bị được nhắm mục tiêu.

- Truyền bá thông tin sai lệch bằng cách gửi tin nhắn giả mạo thay mặt cho nạn nhân.

- Thực hiện lừa đảo bằng cách nhắn tin cho xung quanh nhờ nạp tiền

- Lừa nạn nhân gọi đến các số điện thoại trừ phí cao.

- Phát tán phần mềm độc hại bằng cách buộc trình duyệt điện thoại của nạn nhân mở một trang web độc hại.

- Thực hiện tấn công từ chối dịch vụ bằng cách vô hiệu hóa thẻ SIM.

- Lấy thông tin khác như ngôn ngữ, loại sóng, mức pin, v.v.

Các nhà mạng cũng có thể giảm thiểu ngay mối đe dọa này bằng cách thiết lập một quy trình để phân tích và chặn các tin nhắn đáng ngờ có chứa các lệnh của S@T Browser.

Có vẻ như, người dùng thiết bị di động không thể làm gì nhiều nếu họ đang sử dụng thẻ SIM với công nghệ S@T Browser được triển khai trên đó. Ngoại trừ việc yêu cầu thay thế SIM có cơ chế bảo mật độc quyền .