Các cuộc không kích dồn dập nhắm vào Tehran vào sáng ngày 28/02/2026, hàng triệu người dân Iran đã bàng hoàng nhận được những dòng tin nhắn kêu gọi đầu hàng ngay trên một ứng dụng cầu nguyện phổ biến. Đáng chú ý, vụ tấn công mạng này diễn ra song song với các hành động quân sự, khiến hạ tầng internet của quốc gia này gần như sụp đổ hoàn toàn.

Sáng ngày 28/02/2026, ứng dụng cầu nguyện BadeSaba Calendar bị hack, gửi hàng loạt thông báo đẩy (push notifications) kêu gọi binh lính Iran hạ vũ khí giữa lúc Tehran bị không kích. Cùng lúc đó, lưu lượng internet quốc gia này giảm xuống chỉ còn 4%, khiến Iran bị cô lập hoàn toàn với thế giới kỹ thuật số.

Sáng ngày 28 tháng 2, người dân Iran bị đánh thức bởi hai làn sóng tấn công đồng thời. Một bên là tiếng nổ từ các cuộc không kích phối hợp giữa Israel và Mỹ, một bên là hàng loạt thông báo rung lên trên điện thoại. Những thông điệp này không phải là lời nhắc nhở cầu nguyện thường nhật, mà là lời kêu gọi từ bỏ vũ khí và đầu hàng.

Phía Mỹ và Israel gọi đây là những “đòn tấn công phủ đầu” sau nhiều tháng đàm phán thất bại. Tình hình càng trở nên căng thẳng hơn khi Iran vừa trải qua làn sóng biểu tình lớn hồi đầu năm khiến ít nhất 3.117 người thiệt mạng, theo số liệu từ chính phủ nước này. Đây được xem là một trong những chiến dịch phối hợp giữa chiến tranh thực địa và chiến tranh mạng (cyberwarfare) quy mô nhất từ trước đến nay.

Anh em đam mê công nghệ chắc chắn không lạ gì các vụ hack ứng dụng, nhưng việc chiếm quyền điều khiển một ứng dụng tâm linh để thực hiện tâm lý chiến là một bước đi cực kỳ táo bạo và nguy hiểm.

Diễn biến vụ hack ứng dụng BadeSaba Calendar

Ngay sau đợt nổ đầu tiên, điện thoại của công dân Iran tràn ngập thông báo từ BadeSaba Calendar. Đây là một ứng dụng lịch cầu nguyện cực kỳ phổ biến với hơn 5 triệu lượt tải xuống chỉ riêng trên Google Play Store. Việc ứng dụng cầu nguyện bị hack vào đúng thời điểm nhạy cảm đã gây ra sự hỗn loạn cực độ.

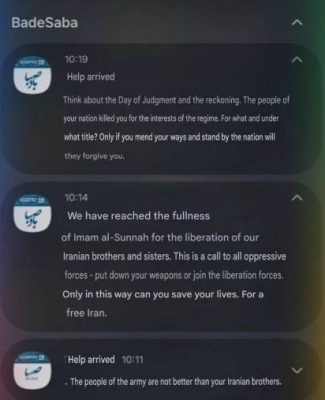

Theo báo cáo, các thông điệp bắt đầu xuất hiện vào lúc 9:52 sáng (giờ Tehran) với dòng chữ ngắn gọn: “Sự giúp đỡ đã đến”. Trong 30 phút tiếp theo, hàng loạt thông báo khác được gửi đi với tần suất dày đặc.

Nội dung những tin nhắn “tâm lý chiến”

Các ảnh chụp màn hình được chia sẻ với giới truyền thông quốc tế cho thấy nội dung tập trung vào việc kêu gọi binh lính Iran hạ vũ khí để đổi lấy sự ân xá:

- 10:02 sáng: “Giờ trả thù đã điểm. Lực lượng đàn áp của chế độ sẽ phải trả giá cho những hành động tàn ác của mình. Bất cứ ai tham gia bảo vệ nhân dân Iran sẽ được ân xá và tha thứ.”

- 10:14 sáng: “Vì tự do của những người anh em Iran, đây là lời kêu gọi gửi tới tất cả lực lượng – hãy buông vũ khí hoặc gia nhập lực lượng giải phóng. Chỉ có cách này bạn mới cứu được mạng sống của mình.”

Hiện tại, chưa có nhóm hacker nào đứng ra nhận trách nhiệm về vụ tấn công này. Tuy nhiên, các chuyên gia bảo mật nhận định đây không phải là một vụ hack tự phát. Để thực hiện điều này, kẻ tấn công phải kiểm soát được máy chủ gửi thông báo đẩy (Push Notification Server) hoặc có quyền truy cập sâu vào mã nguồn của ứng dụng từ trước đó rất lâu.

Bạn có thể tìm hiểu thêm về dấu hiệu nhận biết ứng dụng bị cài mã độc để bảo vệ thiết bị cá nhân của mình trước những rủi ro tương tự.

Tấn công kép: Khi Internet Iran “bay màu” trong phút chốc

Song song với các cuộc không kích thực tế, Iran gần như bị cắt đứt hoàn toàn khỏi thế giới kỹ thuật số. Theo công cụ giám sát internet NetBlocks, lưu lượng mạng toàn quốc đã giảm mạnh xuống mức kỷ lục: chỉ còn 4%.

Dữ liệu từ hệ thống giám sát ArvanCloud – một dịch vụ đám mây do người Iran vận hành – cho thấy nhiều trung tâm dữ liệu lớn và các điểm truy cập (PoPs) trong nước đã bị ngắt kết nối hoàn toàn với internet quốc tế. Điều này không chỉ gây khó khăn cho việc liên lạc của người dân mà còn làm tê liệt các hoạt động kinh tế, báo chí.

Hệ thống điện thoại và tin nhắn SMS truyền thống cũng không thoát khỏi tầm ngắm. Các cuộc gọi quốc tế đến Iran bị gián đoạn liên tục. Thậm chí, việc sử dụng các công cụ VPN tốt nhất hiện nay cũng trở nên cực kỳ khó khăn do các cổng kết nối bị chặn từ cấp độ hạ tầng (ISP).

Các cơ quan thông tấn nhà nước như IRNA và ISNA cũng là mục tiêu của các cuộc tấn công từ chối dịch vụ (DDoS), khiến website của họ sập trong nhiều giờ. Tính đến thời điểm hiện tại, IRNA đã khôi phục được một phần, nhưng ISNA vẫn trong tình trạng “không thể truy cập”.

Phân tích kỹ thuật: Kịch bản được dàn dựng công phu

Morey Haber, Giám đốc tư vấn an ninh tại BeyondTrust, nhận định rằng vụ hack ứng dụng cầu nguyện này là kết quả của một chiến dịch dài hơi. Ông khẳng định:

“Bất kể mã độc hay kỹ thuật nào được sử dụng, việc xâm nhập hệ thống đã diễn ra từ trước. Những thông điệp này là các ‘payload’ đã được lên lịch sẵn hoặc được kích hoạt dựa trên các sự kiện thực tế.”

Điều này có nghĩa là hacker có thể đã nằm vùng trong hệ thống của BadeSaba nhiều tháng trời, chờ đợi đúng thời điểm các cuộc không kích bắt đầu để tung đòn quyết định. Đây là một ví dụ điển hình của “Cyber-Physical Attack” – nơi tấn công mạng được dùng để khuếch đại nỗi sợ hãi từ các cuộc tấn công vật lý.

Nếu anh em quan tâm đến việc bảo vệ thiết bị, hãy xem ngay bài viết về cách bảo mật điện thoại để tránh trở thành nạn nhân của những chiến dịch như thế này.

Bài học về an ninh mạng từ sự cố quốc tế

Vụ việc tại Iran cho thấy một thực tế phũ phàng: Ngay cả những ứng dụng tưởng chừng như vô hại nhất (như lịch cầu nguyện) cũng có thể trở thành vũ khí trong chiến tranh hiện đại. Đối với người dùng phổ thông, việc quản lý quyền truy cập của ứng dụng là điều tối quan trọng.

- Hạn chế quyền thông báo: Chỉ cho phép các ứng dụng thực sự cần thiết gửi thông báo đẩy.

- Cập nhật phần mềm: Luôn đảm bảo ứng dụng và hệ điều hành ở phiên bản mới nhất để vá các lỗ hổng zero-day.

- Đa dạng hóa kênh thông tin: Không nên phụ thuộc vào duy nhất một ứng dụng hoặc một phương thức kết nối internet.

Kỹ thuật chiếm quyền Push Notification Server từ góc nhìn chuyên gia

Sau sự cố ứng dụng cầu nguyện BadeSaba tại Iran bị hack để gửi tin nhắn tâm lý chiến, giới công nghệ đặt ra câu hỏi lớn: Làm sao kẻ tấn công có thể điều khiển hàng triệu điện thoại cùng lúc mà không cần cài mã độc vào từng máy? Câu trả lời nằm ở kỹ thuật chiếm quyền Push Notification Server.

Quick Answer: Kỹ thuật chiếm quyền Push Notification Server (PNS) là việc hacker xâm nhập vào hệ thống quản lý thông báo hoặc đánh cắp API Keys/Access Tokens của các dịch vụ như Firebase (FCM) hay Apple (APNs). Từ đó, họ có thể gửi bất kỳ nội dung nào tới toàn bộ người dùng ứng dụng mà không cần quyền truy cập vật lý vào thiết bị.

Chào anh em, tiếp nối câu chuyện chấn động tại Iran, hôm nay mình sẽ cùng anh em “mổ xẻ” sâu hơn về mặt kỹ thuật. Tại sao một ứng dụng tâm linh lại trở thành công cụ chiến tranh? Thực tế, việc chiếm quyền Push Notification Server không chỉ là một lỗ hổng phần mềm đơn thuần, mà thường là kết quả của một chuỗi sai lầm trong quản lý định danh và bảo mật hạ tầng.

Cơ chế hoạt động của hệ thống Push Notification

Để hiểu cách hacker phá hoại, trước tiên chúng ta cần biết hệ thống này vận hành ra sao. Quy trình gửi một thông báo đẩy thông thường gồm 3 thực thể chính:

- App Server (Backend): Nơi lưu trữ dữ liệu người dùng và quyết định khi nào cần gửi thông báo.

- Push Notification Provider (PNS): Các bên trung gian như Google Firebase Cloud Messaging (FCM) hoặc Apple Push Notification service (APNs).

- Client App: Ứng dụng cài trên điện thoại người dùng, chờ nhận tín hiệu từ PNS.

Hacker thường nhắm vào “mắt xích” yếu nhất: Sự xác thực giữa App Server và PNS. Chỉ cần có được mã định danh (Server Key hoặc Auth Token), kẻ tấn công có thể đóng giả làm máy chủ hợp lệ để ra lệnh cho Google hoặc Apple gửi tin nhắn tới hàng triệu thiết bị.

Các con đường chiếm quyền Push Notification Server phổ biến

Việc chiếm quyền Push Notification Server không xảy ra theo một cách duy nhất. Dưới đây là những kịch bản mà các nhóm APT (tấn công có chủ đích) thường xuyên sử dụng:

1. Lộ lọt API Keys trong mã nguồn (Hardcoded Keys)

Đây là sai lầm “kinh điển” của các lập trình viên. Trong quá trình phát triển, thay vì cấu hình biến môi trường (Environment Variables), họ lại dán thẳng API Key của Firebase vào mã nguồn ứng dụng hoặc file cấu hình công khai trên GitHub.

Hacker chỉ cần sử dụng các công cụ dịch ngược (decompile) file APK như JADX để trích xuất những chìa khóa này. Một khi có Server Key, hacker có thể sử dụng các công cụ như Postman để gửi yêu cầu POST đến API của Google và phát tán tin nhắn toàn cầu.

2. Tấn công Server-Side thông qua lỗ hổng Backend

Trong trường hợp của Iran, khả năng cao là máy chủ backend của ứng dụng đã bị xâm nhập. Kẻ tấn công có thể khai thác các lỗ hổng như:

- SQL Injection: Chiếm quyền điều khiển cơ sở dữ liệu để lấy Token của người dùng.

- RCE (Remote Code Execution): Thực thi mã từ xa trên máy chủ để chiếm quyền quản trị cao nhất.

- Insecure Direct Object References (IDOR): Thao tác gửi thông báo bằng cách thay đổi ID trong các API request mà không bị kiểm tra quyền.

Nếu anh em muốn tìm hiểu thêm về cách bảo vệ hệ thống, hãy tham khảo bài viết về các lỗ hổng bảo mật web phổ biến để biết cách phòng tránh.

3. Tấn công chuỗi cung ứng (Supply Chain Attack)

Đôi khi, lỗi không nằm ở nhà phát triển ứng dụng mà nằm ở các SDK (thư viện bên thứ ba) mà ứng dụng đó tích hợp. Nếu một SDK phân tích dữ liệu hoặc quảng cáo bị hack, nó có thể chứa đoạn mã độc cho phép kẻ tấn công chiếm quyền điều khiển luồng thông báo của ứng dụng mẹ.

Phân tích kỹ thuật: Gửi thông báo giả mạo qua FCM

Khi đã có trong tay Legacy Server Key của Firebase, việc gửi thông báo cực kỳ đơn giản. Một request mẫu có dạng như sau:

POST /fcm/send HTTP/1.1

Host: fcm.googleapis.com

Content-Type: application/json

Authorization: key=AAAAn... (Server Key bị đánh cắp)

{

"to": "/topics/all_users",

"notification": {

"title": "Thông điệp khẩn cấp",

"body": "Yêu cầu đầu hàng ngay lập tức!"

}

}

Chỉ với vài dòng mã, hacker có thể tạo ra sự hoảng loạn trên diện rộng mà không cần vượt qua bất kỳ lớp bảo mật nào trên điện thoại của nạn nhân. Đây chính là lý do vì sao an ninh mạng trong việc quản lý Key là sống còn.

Hậu quả khủng khiếp từ việc chiếm quyền PNS

Việc chiếm quyền Push Notification Server mang lại sức mạnh hủy diệt về mặt truyền thông:

| Loại hình | Mục tiêu | Hậu quả |

|---|---|---|

| Tâm lý chiến | Quân đội, dân thường | Gây hoảng loạn, làm suy yếu ý chí chiến đấu. |

| Phishing (Lừa đảo) | Người dùng phổ thông | Dẫn dụ người dùng click vào link độc để chiếm đoạt tài khoản. |

| Phá hoại thương hiệu | Doanh nghiệp | Gửi nội dung phản cảm, gây thiệt hại uy tín nghiêm trọng. |

Anh em có thể xem thêm về tấn công lừa đảo phishing để thấy sự kết hợp nguy hiểm giữa thông báo đẩy và các trang web giả mạo.

Cách phòng chống chiếm quyền Push Notification Server cho Developer

Để không trở thành nạn nhân tiếp theo, các lập trình viên và quản trị viên hệ thống cần tuân thủ các nguyên tắc bảo mật khắt khe:

- Không bao giờ Hardcode Key: Sử dụng

.envfile và đảm bảo chúng không bị đẩy lên Git. - Sử dụng FCM HTTP v1 API: Thay thế Legacy API cũ kỹ bằng phiên bản mới sử dụng OAuth 2.0 access tokens có thời hạn ngắn.

- IP Whitelisting: Chỉ cho phép các địa chỉ IP cụ thể của Server Backend mới được quyền gửi yêu cầu tới PNS.

- Giám sát lưu lượng (Monitoring): Thiết lập cảnh báo khi số lượng thông báo đẩy tăng đột biến trong thời gian ngắn.

Ngoài ra, việc triển khai quy trình DevSecOps sẽ giúp phát hiện sớm các lỗ hổng trong mã nguồn trước khi ứng dụng được tung ra thị trường.

FAQ – Những câu hỏi thường gặp

1. Tại sao hacker lại chọn ứng dụng cầu nguyện để tấn công?

Bởi vì đây là ứng dụng có lượng người dùng cực lớn tại Iran, giúp thông điệp lan truyền nhanh nhất và tác động mạnh nhất vào tâm lý của người dân trong thời điểm khủng hoảng.

2. Người dùng tại Việt Nam có bị ảnh hưởng bởi vụ hack này không?

Hiện tại, vụ việc chỉ giới hạn trong phạm vi ứng dụng BadeSaba và hạ tầng mạng tại Iran. Người dùng Việt Nam không bị ảnh hưởng trực tiếp, nhưng đây là bài học về việc lựa chọn ứng dụng uy tín.

3. Internet Iran sập có ảnh hưởng đến internet toàn cầu không?

Sự cố này chủ yếu gây tê liệt trong nội bộ Iran và các tuyến kết nối đến quốc gia này. Lưu lượng internet toàn cầu không bị ảnh hưởng đáng kể do Iran không phải là nút thắt cáp quang huyết mạch của thế giới.

4. Làm sao để biết một ứng dụng đang bị hack và gửi tin nhắn giả mạo?

Nếu thấy thông báo có nội dung bất thường, khác xa với chức năng của ứng dụng (như ứng dụng lịch lại gửi tin nhắn chính trị), hãy ngay lập tức tắt mạng và gỡ bỏ ứng dụng đó.

Vụ việc ứng dụng cầu nguyện bị hack tại Iran là một hồi chuông cảnh tỉnh về sự mong manh của an ninh mạng trong thời đại số. Hi vọng anh em luôn tỉnh táo và trang bị đủ kiến thức để tự bảo vệ mình trên không gian mạng.