Quick Answer: Để chặn lưu lượng HTTP/HTTPS bằng Burp Suite, bạn cần cài Burp, cấu hình trình duyệt sử dụng proxy 127.0.0.1:8080, sau đó cài chứng chỉ Burp CA vào trình duyệt. Khi bật tính năng Intercept, mọi request từ trình duyệt sẽ đi qua Burp trước khi tới máy chủ, cho phép bạn xem và chỉnh sửa dữ liệu.

Khi làm việc với Web Security, việc quan sát và chỉnh sửa request HTTP là kỹ năng cực kỳ quan trọng. Đây là cách mà các chuyên gia bảo mật phát hiện lỗ hổng như SQL Injection, XSS, Authentication Bypass hoặc debug API.

Một trong những công cụ phổ biến nhất hiện nay là Burp Suite – bộ công cụ kiểm thử bảo mật web do PortSwigger phát triển.

Trong bài viết này, AnonyViet sẽ hướng dẫn bạn cách thiết lập Burp Suite để:

- Chặn toàn bộ lưu lượng web từ trình duyệt

- Phân tích request/response HTTP

- Giải mã lưu lượng HTTPS bằng TLS Certificate

Burp Suite là gì?

Burp Suite (thường gọi tắt là Burp) là một công cụ đồ họa giúp kiểm tra bảo mật ứng dụng Web.

Nó hoạt động như một proxy trung gian (MITM – Man in the Middle) giữa trình duyệt và máy chủ. Khi request đi qua Burp, bạn có thể:

- Xem toàn bộ request HTTP

- Chỉnh sửa tham số

- Phân tích header

- Replay request

- Kiểm thử bảo mật API

Burp Suite có nhiều phiên bản:

- Community Edition – miễn phí

- Professional – dành cho pentester

- Enterprise – kiểm thử bảo mật quy mô lớn

Bài viết này sử dụng phiên bản Community Edition.

Những gì chúng ta sẽ thực hiện

Để chặn lưu lượng bằng Burp Suite, bạn sẽ thực hiện 3 bước chính:

- Tải và cài đặt Burp Suite

- Cấu hình trình duyệt sử dụng proxy của Burp

- Cài đặt chứng chỉ TLS để chặn HTTPS

Bước 1: Tải và cài đặt Burp Suite

Bạn có thể tải Burp Suite Community tại trang chính thức của PortSwigger:

https://portswigger.net/burp/communitydownload

Lưu ý:

- Burp Suite yêu cầu Java Runtime

- Hỗ trợ Windows, Linux và macOS

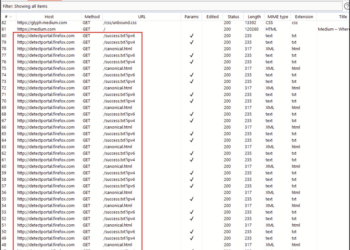

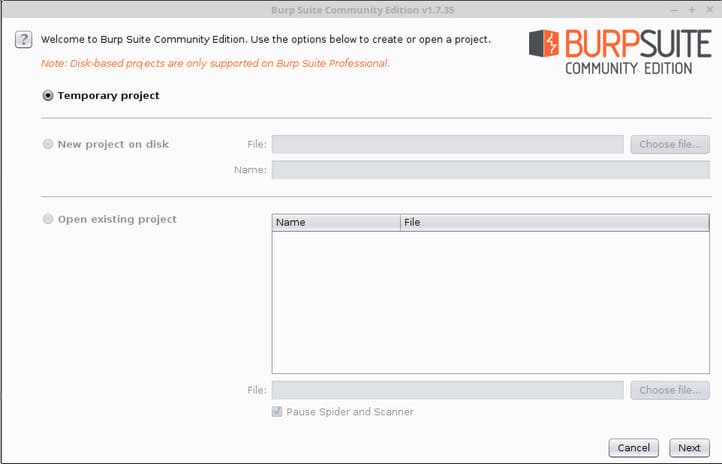

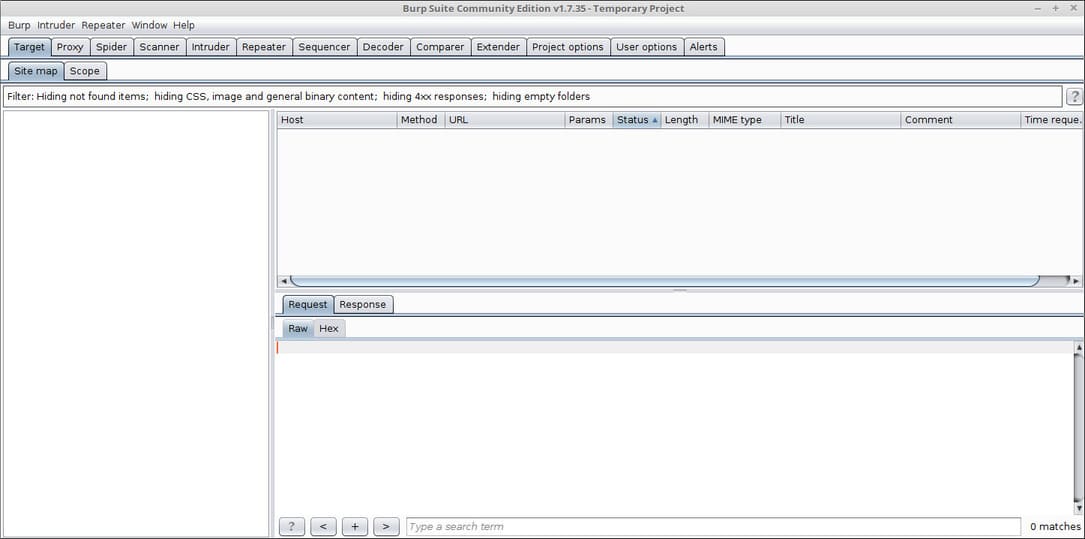

Sau khi cài đặt và mở Burp Suite, bạn sẽ thấy giao diện khởi tạo dự án:

Nếu không muốn lưu project:

- Nhấn Next

- Sau đó chọn Start Burp

Giao diện chính của Burp Suite sẽ xuất hiện:

Bước 2: Cấu hình Proxy cho trình duyệt

Để Burp có thể chặn request, trình duyệt phải gửi lưu lượng thông qua proxy của Burp.

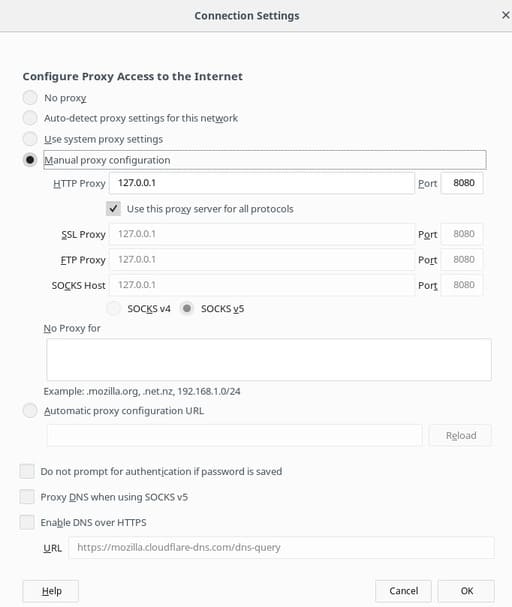

Trong ví dụ này mình sử dụng Firefox.

Mở cài đặt:

about:preferences#general

Cuộn xuống phần Network Settings và nhấn Settings.

Thiết lập proxy như sau:

- Manual proxy configuration

- HTTP Proxy: 127.0.0.1

- Port: 8080

- Tick Use this proxy for all protocols

Sau đó nhấn OK.

Lúc này toàn bộ lưu lượng trình duyệt sẽ đi qua Burp.

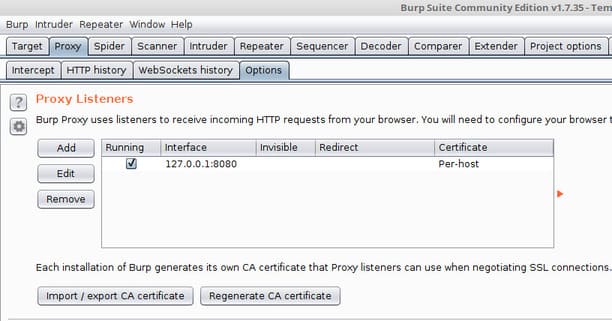

Kiểm tra Proxy Listener của Burp

Mở Burp Suite:

- Proxy → Options

Đảm bảo Proxy Listener đang:

- Host: 127.0.0.1

- Port: 8080

- Trạng thái: Running

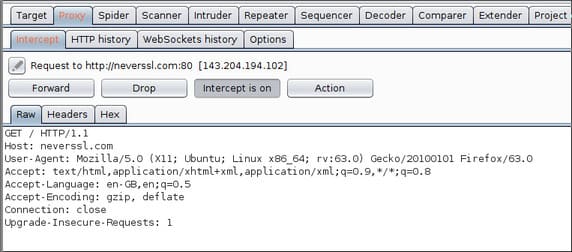

Test chặn lưu lượng HTTP

Truy cập trang HTTP đơn giản:

http://neverssl.com

Burp sẽ chặn request và hiển thị tại tab Intercept.

Bạn có thể:

- Xem header

- Sửa tham số

- Forward request

- Drop request

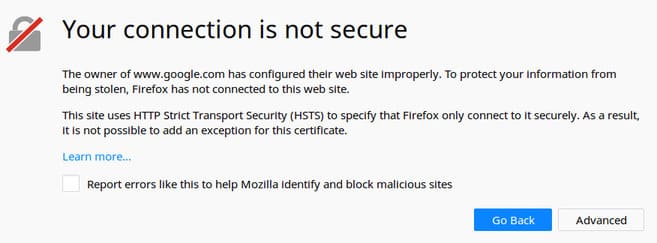

Tại sao HTTPS bị lỗi TLS?

Khi truy cập trang HTTPS như:

https://google.com

Bạn sẽ thấy lỗi TLS.

Nguyên nhân:

- HTTPS mã hóa dữ liệu bằng TLS

- Burp đang đứng giữa (MITM)

- Trình duyệt không tin chứng chỉ của Burp

Do đó chúng ta cần cài chứng chỉ CA của Burp.

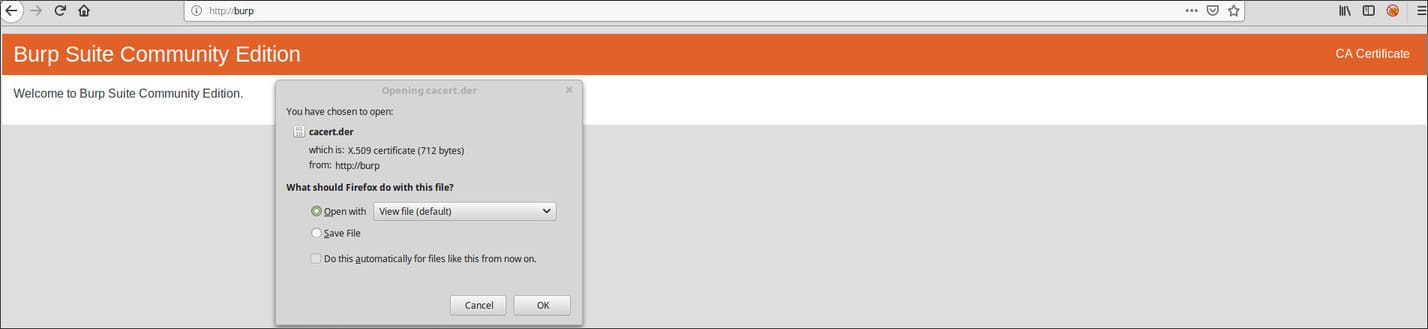

Bước 3: Cài chứng chỉ Burp CA để chặn HTTPS

Mở trình duyệt và truy cập:

http://burp/

Nhấn CA Certificate.

Lưu file chứng chỉ.

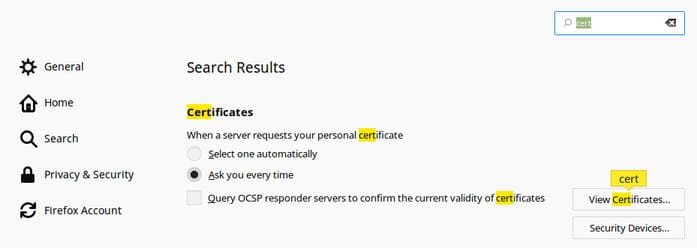

Tiếp theo mở:

about:preferences

Tìm kiếm Certificates.

Chọn:

- View Certificates

- Authorities

- Import

Chọn file chứng chỉ Burp vừa tải.

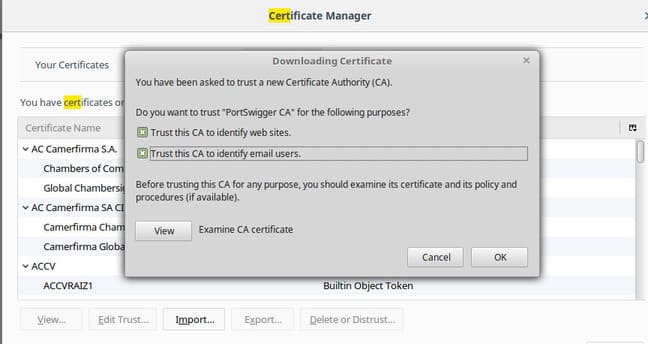

Tick cả hai tùy chọn:

- Trust this CA to identify websites

- Trust this CA to identify email users

Nhấn OK.

Bây giờ bạn có thể chặn HTTPS mà không bị lỗi TLS.

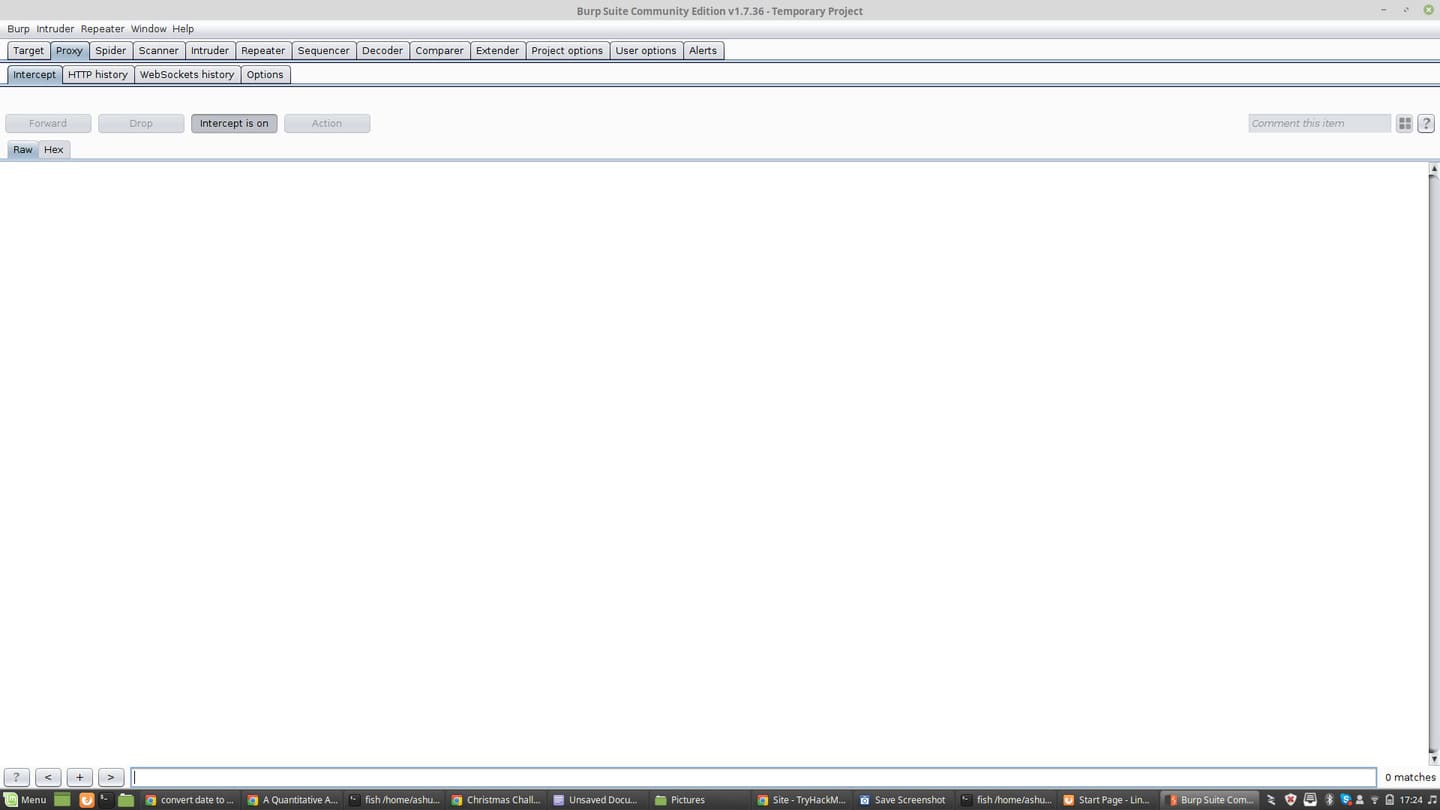

Cách Burp Suite chặn request

Mở:

Proxy → Intercept

Khi bật Intercept is ON:

- Request dừng lại tại Burp

- Bạn có thể chỉnh sửa dữ liệu

- Sau đó nhấn Forward

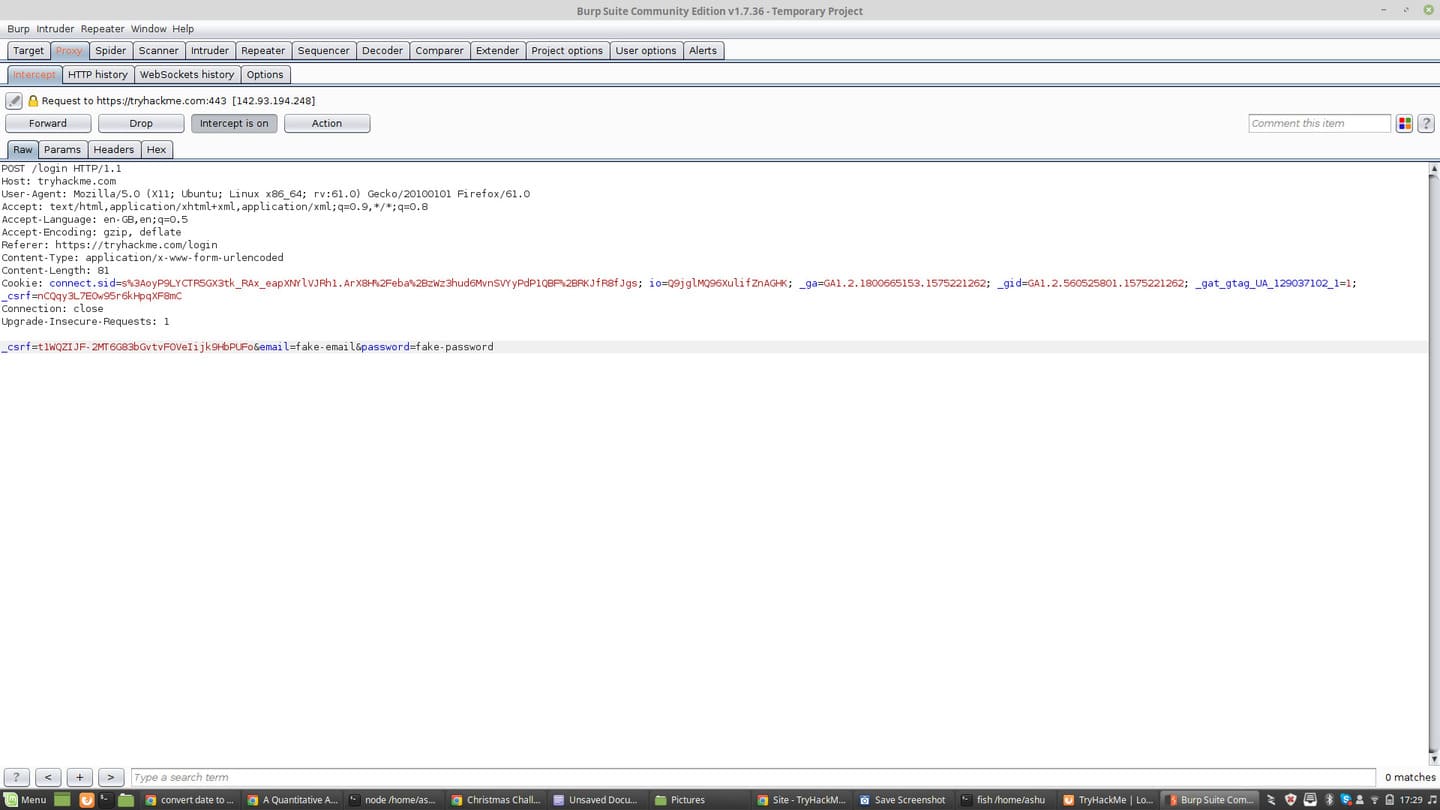

Ví dụ khi đăng nhập một website:

Bạn sẽ thấy:

- HTTP headers

- Cookie

- POST data

- Token

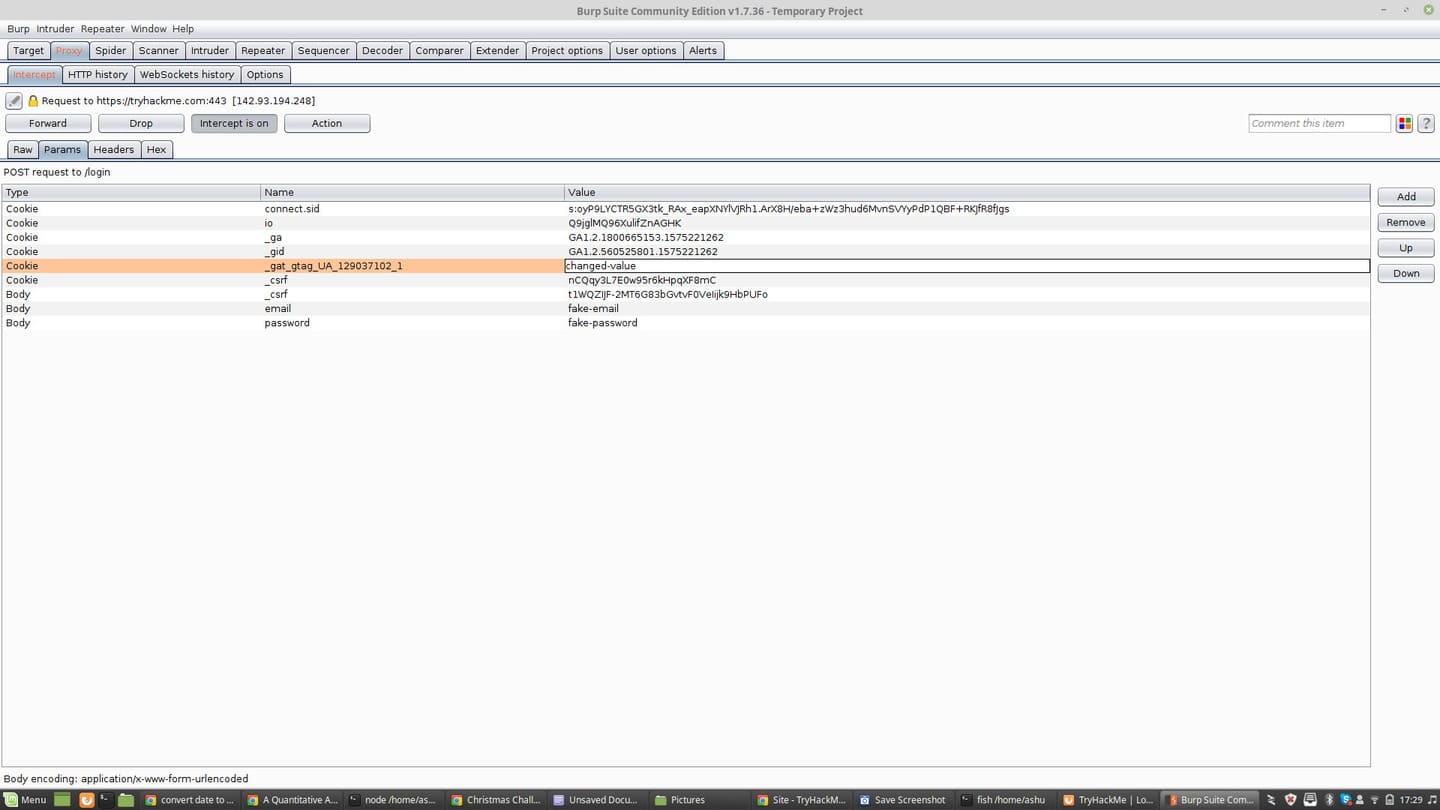

Chỉnh sửa tham số request

Chuyển sang tab Params.

Tại đây bạn có thể:

- Sửa value

- Thêm tham số

- Xóa tham số

Đây là cách pentester kiểm tra logic của server.

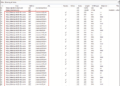

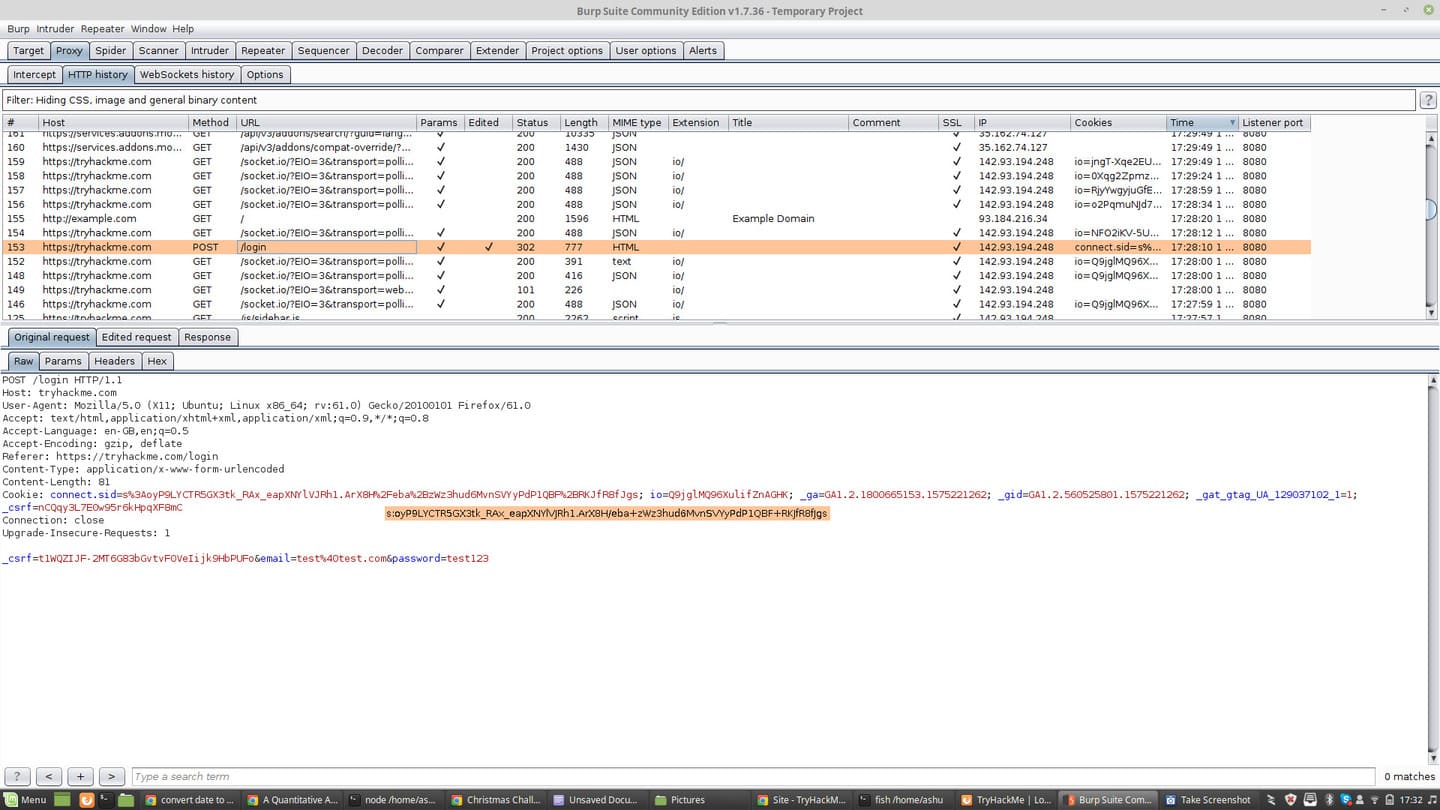

Xem toàn bộ lịch sử request

Để xem tất cả request:

Proxy → HTTP History

Bạn sẽ thấy:

- Danh sách request

- Status code

- Domain

- Method (GET/POST)

Rất hữu ích khi phân tích API hoặc debug web app.

Use-case thực tế tại Việt Nam

Burp Suite thường được dùng để:

- Phân tích API mobile app

- Debug request của website

- Reverse engineer web service

- Kiểm thử bảo mật web

Nhiều bạn học Bug Bounty hoặc Web Pentest đều bắt đầu với Burp.

Nếu bạn mới học bảo mật web, nên kết hợp với nền tảng thực hành như:

- TryHackMe

- PortSwigger Web Security Academy

Lỗi thường gặp khi dùng Burp Suite

1. Không chặn được request

Nguyên nhân thường do:

- Proxy chưa cấu hình đúng

- Port sai

- Listener không chạy

2. HTTPS bị lỗi TLS

Chưa cài chứng chỉ Burp CA vào trình duyệt.

3. Website không tải

Do Intercept đang bật nhưng bạn chưa Forward request.

FAQ – Câu hỏi thường gặp

Burp Suite có miễn phí không?

Có. Burp Suite Community Edition miễn phí nhưng một số tính năng nâng cao chỉ có trong bản Professional.

Burp Suite có dùng để hack không?

Burp Suite là công cụ kiểm thử bảo mật hợp pháp. Nó được dùng bởi pentester và chuyên gia bảo mật để phát hiện lỗ hổng.

Có cần Java để chạy Burp Suite không?

Các phiên bản mới đã tích hợp runtime, tuy nhiên một số bản cũ vẫn yêu cầu Java.

Nên dùng trình duyệt nào với Burp?

Firefox thường được sử dụng vì dễ cấu hình proxy và certificate.

Checklist thiết lập Burp Suite

- Cài Burp Suite Community

- Cấu hình proxy 127.0.0.1:8080

- Kiểm tra Proxy Listener

- Tải chứng chỉ Burp CA

- Import vào Firefox

- Bật Intercept

- Phân tích request/response

Kết luận

Burp Suite là một công cụ cực kỳ quan trọng trong lĩnh vực Web Security. Việc biết cách chặn và phân tích lưu lượng HTTP/HTTPS giúp bạn hiểu rõ cách ứng dụng web hoạt động và phát hiện các vấn đề bảo mật.

Nếu bạn đang học Pentest, Bug Bounty hoặc phân tích API, việc thành thạo Burp Suite là kỹ năng gần như bắt buộc.

Trong các bài viết tiếp theo, AnonyViet sẽ hướng dẫn thêm về:

- Repeater

- Intruder

- Burp automation

- Khai thác lỗ hổng web thực tế

Nguồn tham khảo

- PortSwigger Web Security Academy

- TryHackMe

- Tài liệu Burp Suite Official